サーバー用OSのWindows Serverに危険な脆弱性が見つかった。悪用されるとコンピューターを乗っ取られる恐れなどがある。危険度を表す指標CVSSは最大値の10.0。米国土安全保障省(DHS)は政府機関に対策を命じる緊急指令を発令した。悪用した攻撃は未確認だが近いうちに出現する可能性は高い。攻撃が出回る前にセキュリティー更新プログラムや回避策を適用する必要がある。

17年前から存在する

今回の脆弱性はWindows Serverに含まれるWindows DNS Serverに見つかった。Windows DNS Serverは米Microsoft(マイクロソフト)製のDNSサーバーソフト。発見者である米Check Point Software Technologies(チェック・ポイント・ソフトウェア・テクノロジーズ)によると17年前から存在するという。

同社によれば、Windows Server 2003から最新版のWindows Server 2019までが影響を受けるとしている。つまり全てのWindows Serverが対象になる。

マイクロソフトはこの脆弱性を修正するセキュリティー更新プログラムを2020年7月14日(米国時間、以下同)に公開した。現在サポート期間中のWindows Serverに加え、2020年1月に延長サポートが終了しているWindows Server 2008および2008 R2に対しても更新プログラムを提供している。一方、それ以前の古いWindows Serverはサポート期間が終了しているため提供していない。

今回の脆弱性はDNSのSIGレコードが関係する。このためチェック・ポイントは脆弱性を「SIGRed」と名付けた。細工が施されたデータを送信されるとバッファーオーバーフローが発生し、任意のプログラムを実行される恐れがある。その結果、コンピューターを乗っ取られたり、ウイルス(マルウエア)に感染させられたりする可能性がある。

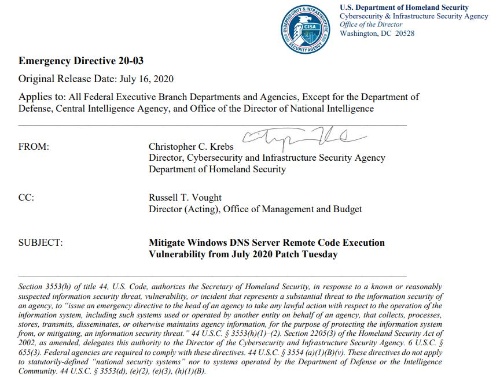

この脆弱性を修正するセキュリティー更新プログラムの公開を受けて、前述のようにDHSは7月16日に緊急指令を発令。政府機関に対策するよう命じた。

緊急指令は法令で定められていて強制力がある。今までに3回しか発令されていない。初めて発令されたのは2019年1月。このときはDNSの改ざんが相次いだための対応だった。2度目は2020年1月。WindowsのRDPに見つかった脆弱性に関して発令された。そして今回が3度目である。